|

|

| 图4 |

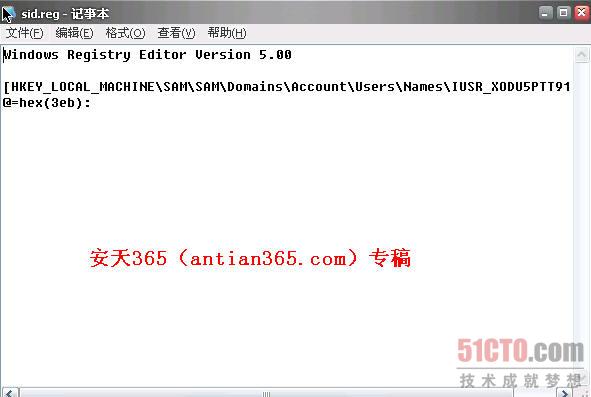

注意:大部份机器里IUSR_MACHINE用户的SID都为0x3E9(如果机器在最初安装的时候没有安装IIS,而是自己创建了账号后再安装IIS就有可能不是这个值了),如果不确定,可以使用:

“regedit /e sid.reg HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\IUSR_MACHINE”命令先导出注册表,然后编辑sid.reg文件,就可以看到SID为“3EB”,如图5所示。

|

| 图5 |

2.手工克隆方法二

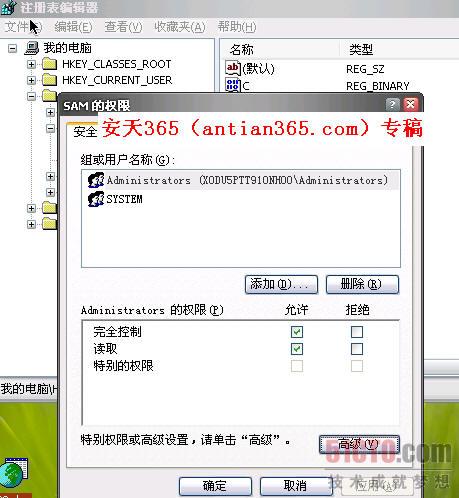

另外一种克隆账户的方法是:首先运行regedt32.exe,展开注册表到HKEY_LOCAL_MACHINE\SAM\SAM,然后点菜单栏的“编辑”→“权限”(Windows 2000是菜单栏的“安全”→“权限”),会弹出“SAM的权限”窗口,点击Administrators,在该窗口中勾选允许完全控制, (Windows 2000是在该窗口中勾选“允许将来自父系的可继承权限传播给该对象”)然后点击“确定”按钮。如图6所示。

|

| 图6 |

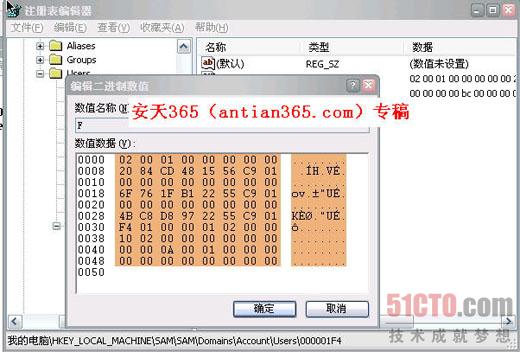

再找到HKEY_LOCAL_MACHINE\SAM\SAM\DomainsAccount\Users\00001F4,双击右边窗口中的“F”项,如图7所示。

|

| 图7 |

选取全部内容,然后点击鼠标右键选“复制”,再打开HKEY_LOCAL_MACHINE\SAM\SAM\DomainsAccount\Users \00003EB下的F项,将刚才复制的内容粘贴进去,这样我们就将IUSR_XODU5PTT910NHOO账号克隆成了管理员,再将刚才SAM目录的权限给删掉,以免被人发现。

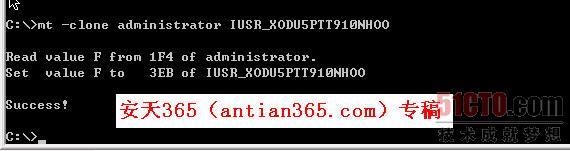

3.使用mt克隆

mt.exe是一款非常强大的网络工具,它主要以命令行方式执行,可以开启系统服务,检查用户以及直接显示用户登陆密码等。它就象一把双刃剑,入侵者和系统管理员都要使用它,但由于常被入侵者使用,所以被很多杀毒软件列为病毒。

关于MT的详细测试报告可以到http://www.antian365.com/bbs/viewthread.php?tid=2786&extra=page%3D1&frombbs=1了解。克隆用户的用法如下:

mt -clone

如:mt -clone adminstrator IUSR_XODU5PTT910NHOO

如图8所示。

|