|

只检测到n3tl04d一个克隆的用户(显示红色),事实上还存在另一个克隆的账号n3tl04d$,但它没有检测出来。

5.手工检查

(1)对于系统默认用户,如guest、IUSR_XODU5PTT910NHOO,可使用“net user IUSR_XODU5PTT910NHOO”命令查看最后登录日期,如图18所示。

|

| 图18 |

从图可以看出,IUSR_XODU5PTT910NHOO在2008-12-4登录过系统,此账号默认是是显示“上次登录 从不”,因此可以判定账号已被克隆过。

(2)查看系统登录日志

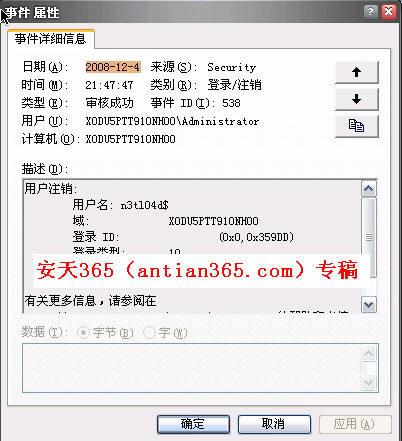

Windows 2003的用户登录审核是默认开启的,如果有某个时间内发现不明的登录日志,如图19所示。

|

| 图19 |

在21:46左右,管理员并未登录系统,说明有其它用户登录过系统,点击就可以看到是哪个用户登录了,如图20所示。

|

| 图20 |

从图可以看出, n3tl04d$在21:46登录过系统,说明此账号就是被克隆的账号了。如果日志全没,管理员又没自己删除过,那肯定是入侵者删除的,说明系统肯定是被入侵了。此方法的不好之处就是要查看日志,如果攻击者很少登录的话,就难以被发现。

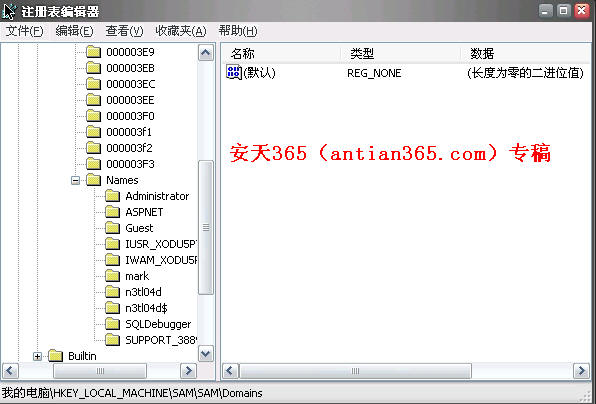

(3)查看注册表

首先运行regedt32.exe,展开注册表到HKEY_LOCAL_MACHINE\SAM\SAM,然后点菜单栏的“编辑”→“权限”,会弹出“SAM的权限”窗口,点击Administrators,在该窗口中勾选允许完全控制,然后点击“确定”按钮。再找到 HKEY_LOCAL_MACHINE\SAM\SAM\DomainsAccount\Users\Names,查看是否存在不明的用户,如图21所示。

|

| 图21 |

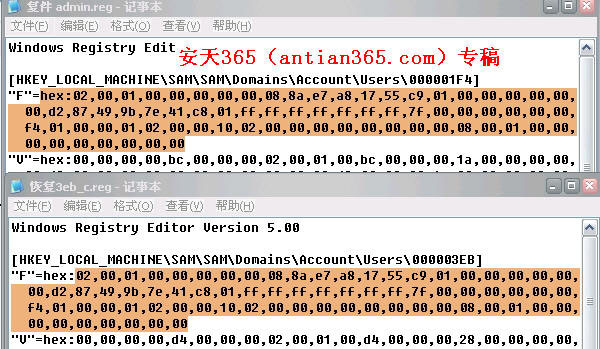

此方法只能对添加新用户克隆有效,如果克隆的是系统默认账号,如guest、IUSR_MACHINE等账号,需要导出两个用户的键值,然后对比F项,如果IUSR_MACHINE的F值和管理员的F项的值相同,说明已被克隆了。如图22所示。

|